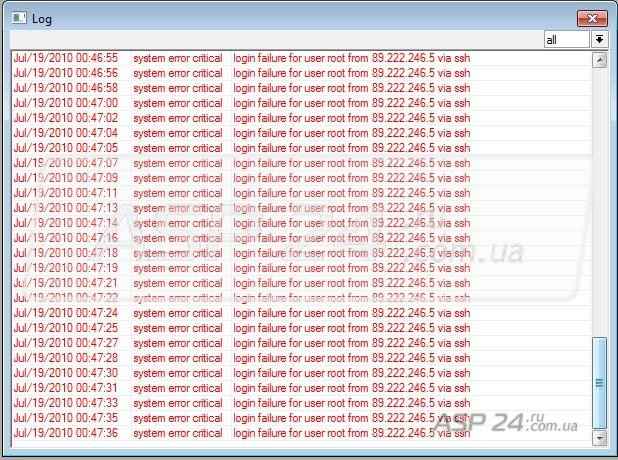

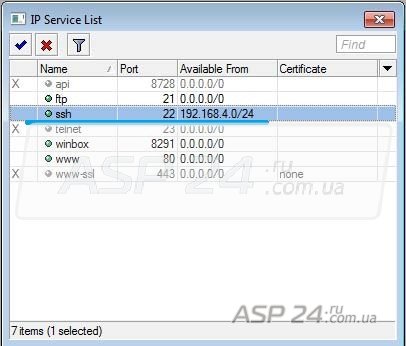

Чтобы увидеть, пытается ли кто-то проникнуть на Mikrotik RouterBoard, зайдем в раздел LOG.

Рис. 1. Содержимое лог-файла.

На данный момент какой-то гад нагло пытается подобрать пароль к Mikrotik RouterBoard. Об этом свидетельствуют записи system error critical. Опции отображаются красным цветом. Так же из этой записи можно видеть и дату, когда пытались подключиться, время, IP адрес злодея и сервис, на который идет атака. В данном случае это via ssh, то есть SSH сервис.

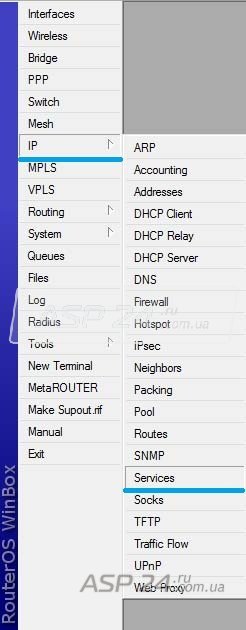

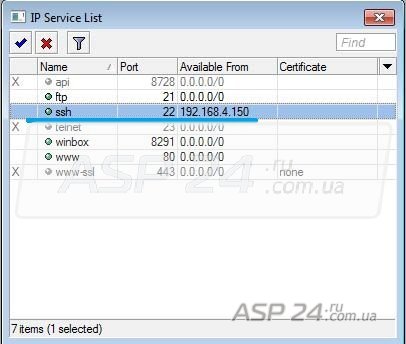

Что мы можем предпринять для зашиты Mikrotik RouterBoard? Первым делом нужно определить, какие службы запущены на Mikrotik RouterBoard. Переходим в раздел Ip Services.

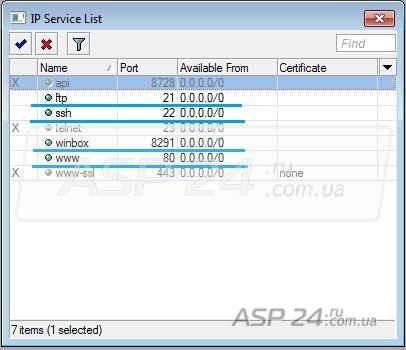

В появившемся окне мы видим список запущенных сервисов. Name это название сервиса.

FTP – это ftp сервер, с помощью которого можно загружать файлы на сервер и скачивать их.

SSH – это сервер, с помощью которого можно подключиться к Mikrotik RouterBoard при помощи консольных клиентов (таких как putty) и управлять Mikrotik RouterBoard консольными командами.

WINBOX – это графический интерфейс для управления Mikrotik RouterBoard.

WWW – это Веб сервер, который дает возможность с помощью браузера подключится к Mikrotik RouterBoard.

Port – это порт, на котором сервисы ожидают подключения.

Available From – указывает, для какого ip адреса или подсети разрешен доступ. 0.0.0.0/0 разрешает доступ с любого IP адреса.

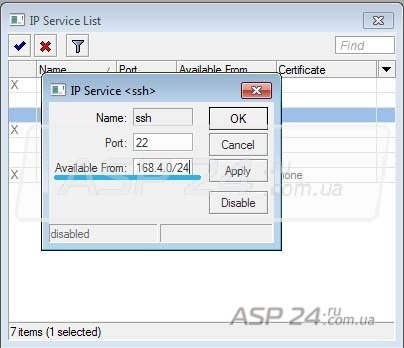

Available From можно изменить таким образом, чтобы доступ к Mikrotik RouterBoard был только из внутренней сети.

Кликаем дважды левой клавишей мыши на интересующем нас сервисе. Заменяем 0.0.0.0/0 на нужную нам сеть (допустим 192.168.4.0/24). Теперь сервис доступен только для сети 192.168.4.0/24.

Рис. 5. Разрешенная сеть.

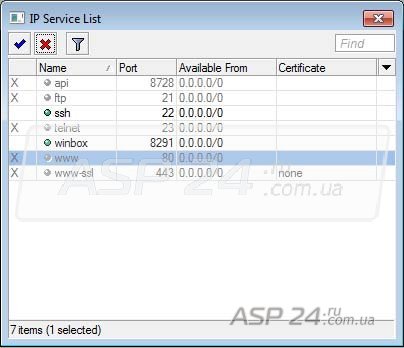

Также можно разрешить доступ только с компьютера администратора: кликаем на нужном сервисе и указываем IP адрес компьютера администратора.

Рис. 6. Разрешенный IP адрес.

Сервисы FTP и WWW можно вообще отключить, если они вами редко используются.

Выбираем сервис и жмём красный крестик.

Рис. 7. Оставшиеся активные сервисы.

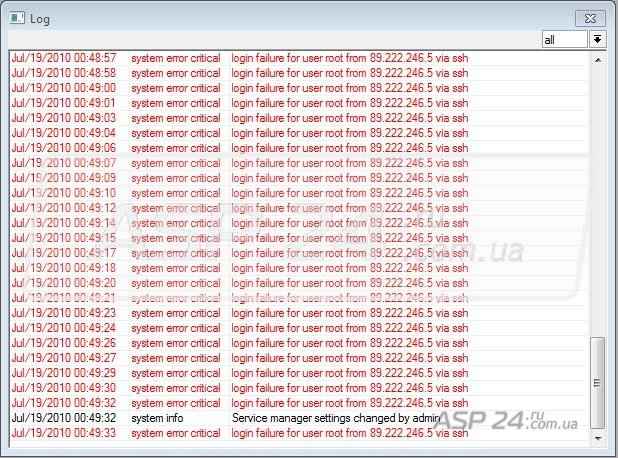

Рис. 8. Результат проделанной работы.

Вот и всё. Как мы видим, после выполнения действий взломщик еще один раз успел попытаться подключится. После применения настроек его попытки закончились.

Евгений Рудченко специально для asp24.