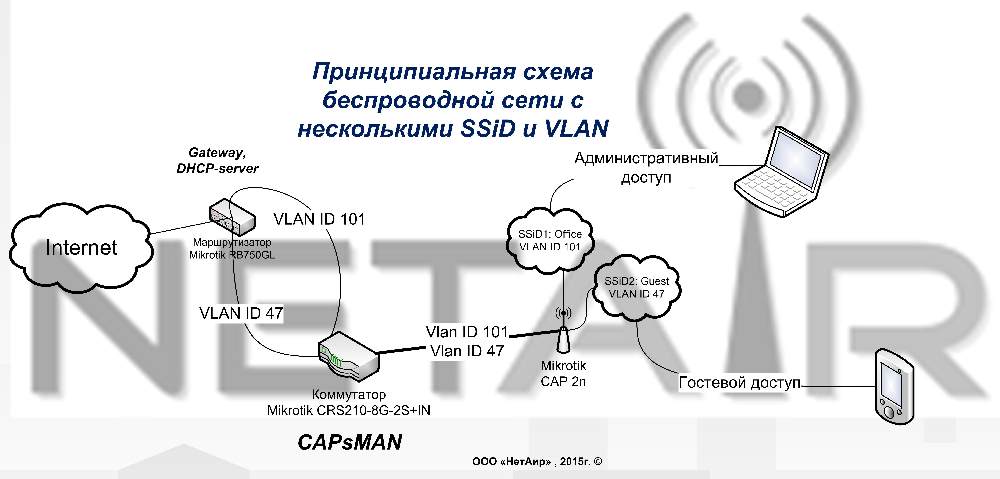

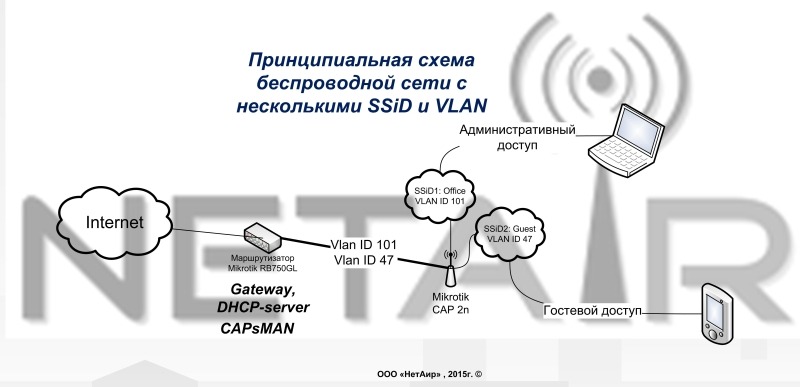

- Для начала - схема необходимой конфигурации:

Мы использовали следующее оборудование:

- Маршрутизатор MikroTik RB750GL - в качестве шлюза в Интернет и DHCP-сервера;

- Коммутатор MikroTik CRS125-8G-2S+IN - в качестве коммутатора (к нему было подключено несколько беспроводных маршрутизаторов) и в качестве сервера CAPsMAN (менеджер управления беспроводными точками);

- Беспроводные маршрутизаторы MikroTik CAP 2n.

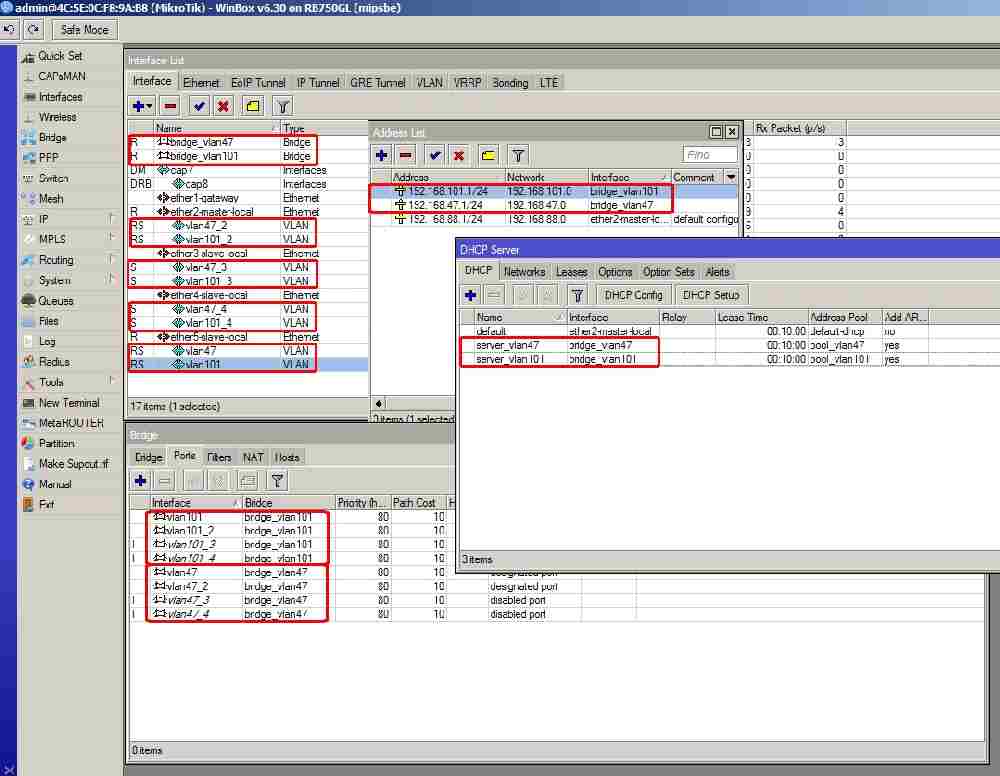

Настройка шлюза в сеть Интернет, DHCP-сервера и VLAN на MikroTik RB750GL

В рамках данной статьи мы не будем настраивать доступ в Интернет, считая, что на интерфейсе ether1-gateway у нас провайдер ethernet.

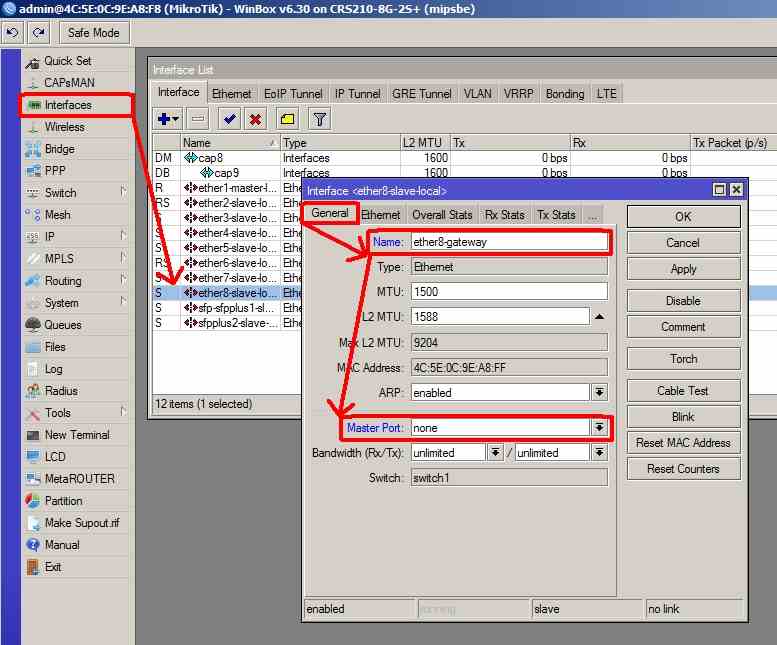

- Для начала настроим интерфейс, в который у нас будет приходить линк от коммутатора CRS210-8G-2S+IN.

- Выводим интерфейс из свитч-группы:

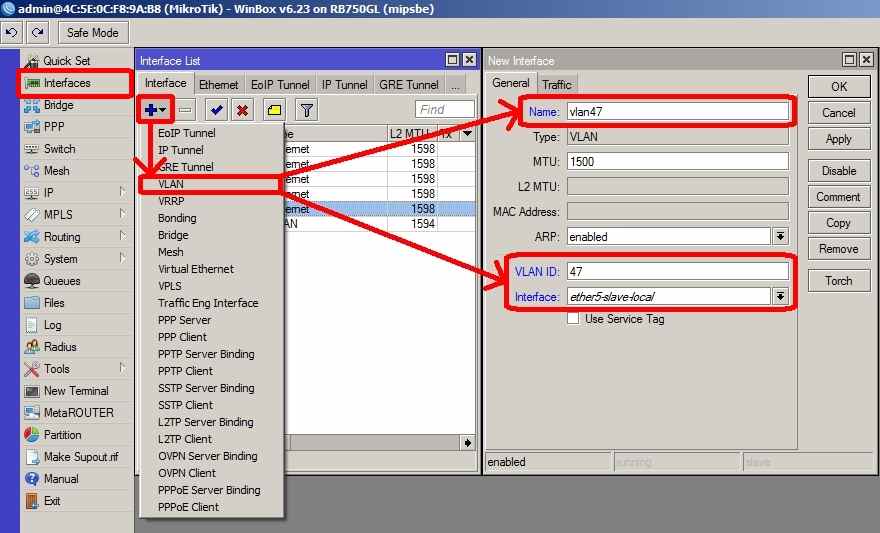

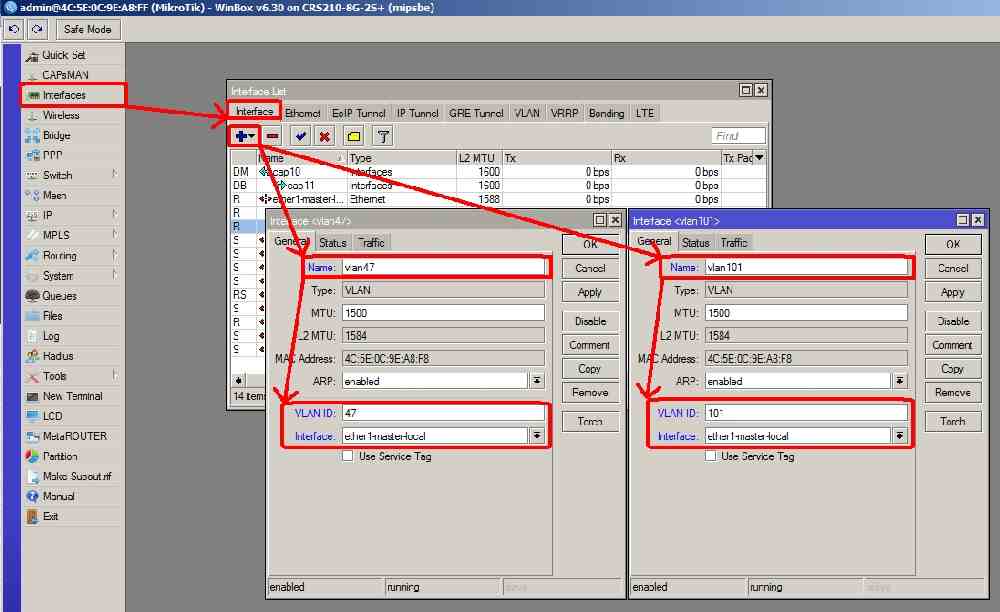

- Добавляем на этот интерфейс vlan101 и vlan47 :

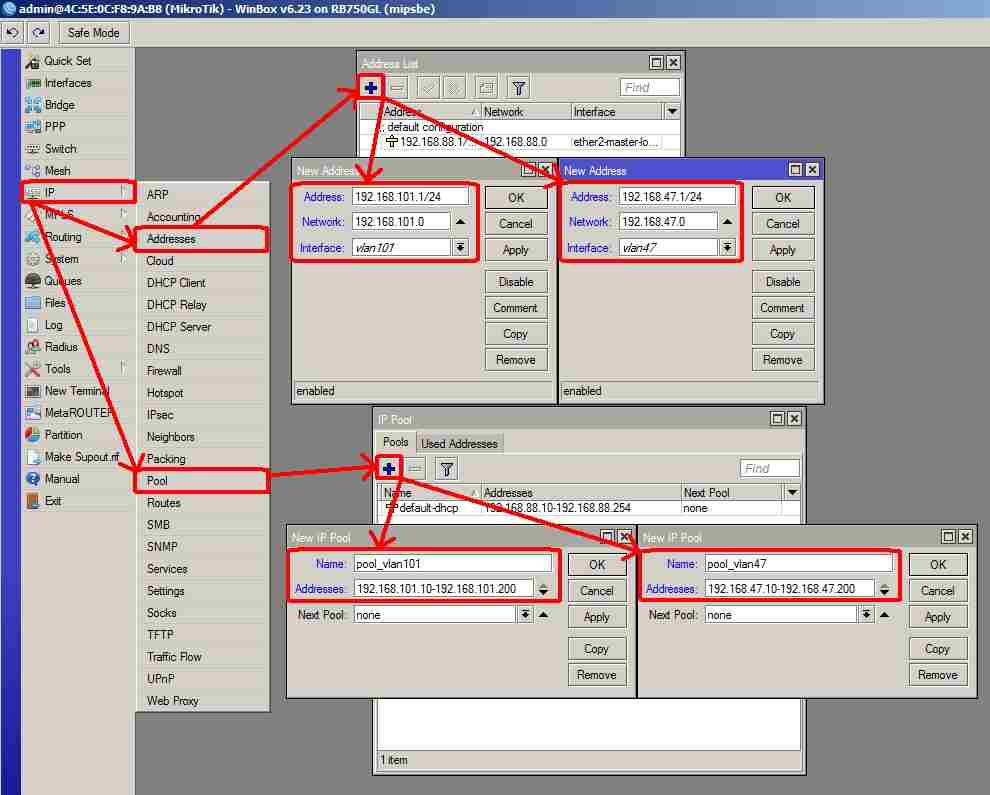

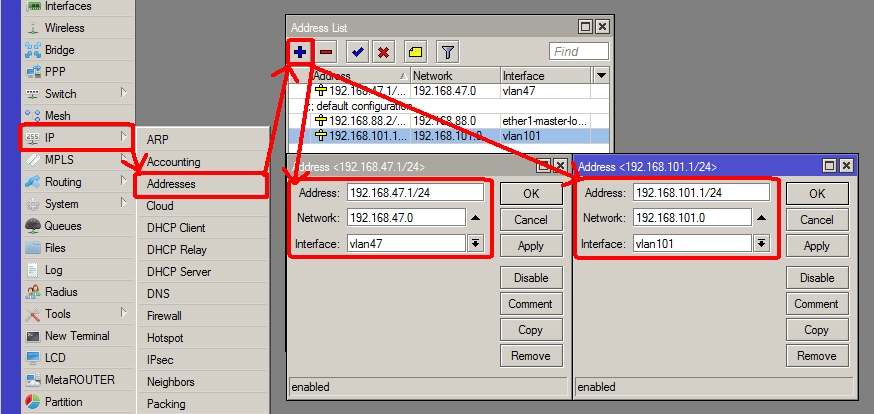

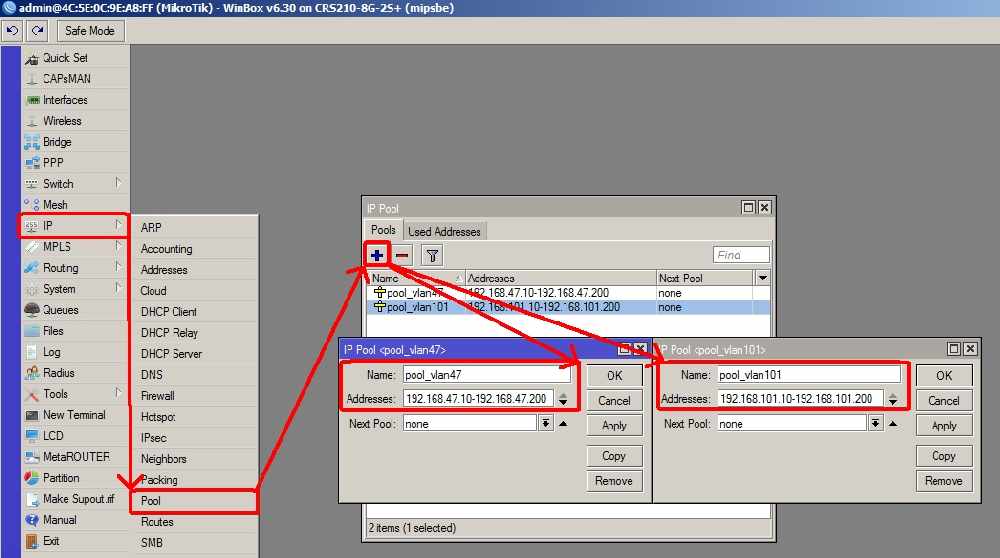

- Добавляем адреса на созданные интерфейсы vlan101 и vlan47 и создаем, для них же, пулы адресов:

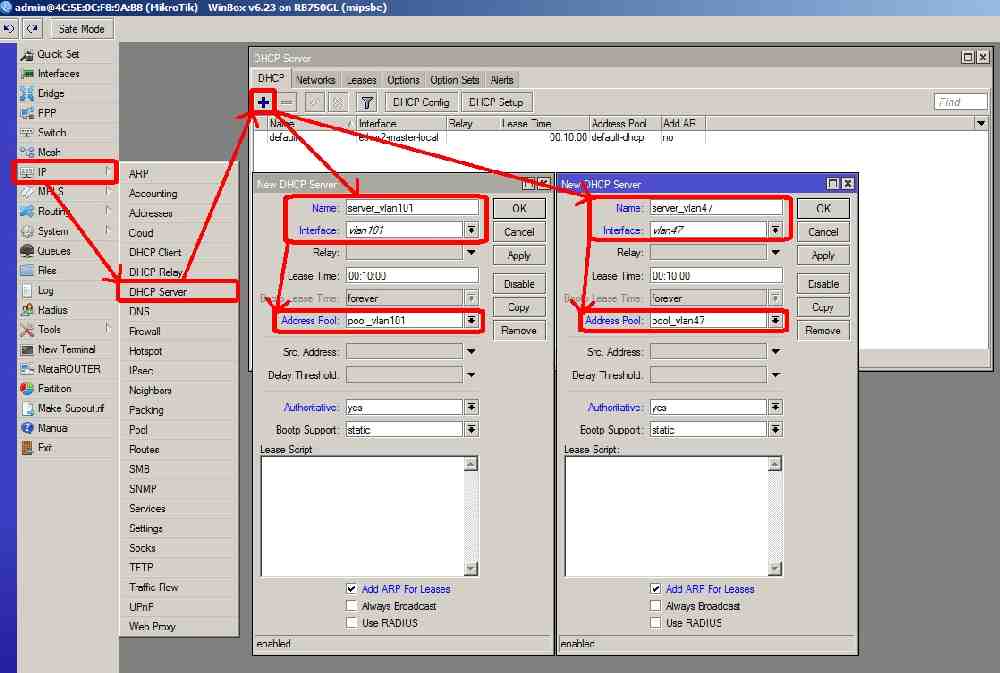

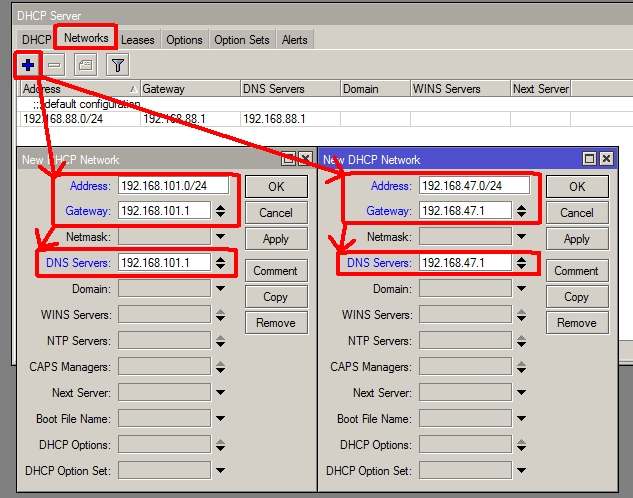

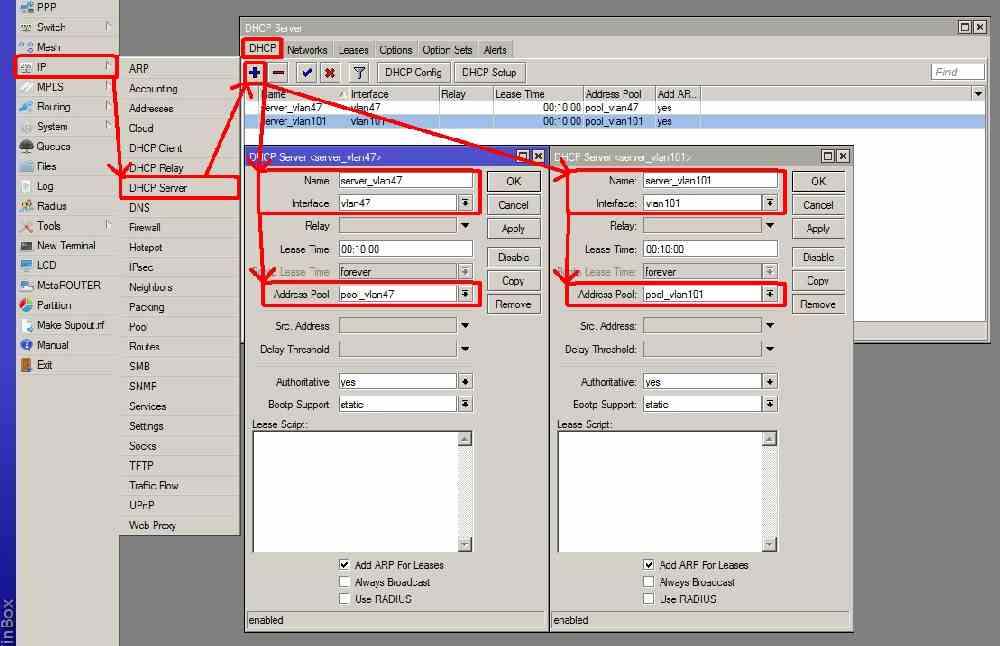

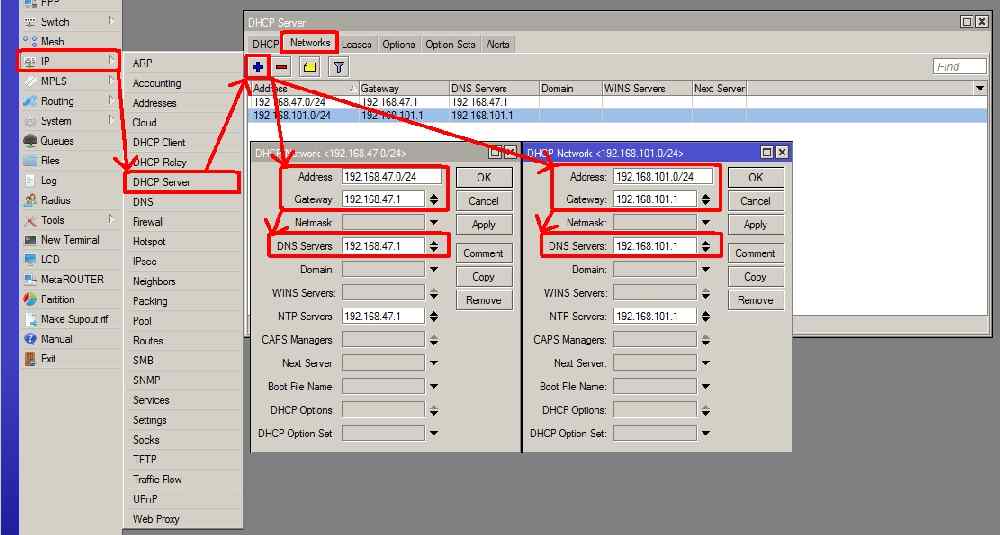

- Настраиваем DHCP-сервера для vlan101 и vlan47 :

- Все проделанные настройки в виде кода:

/interface ethernet set [ find name=ether5-slave-local ] master-port=none /interface vlan add interface=ether5-slave-local name=vlan47 vlan-id=47 add interface=ether5-slave-local name=vlan101 vlan-id=101 /ip pool add name=pool_vlan101 ranges=192.168.101.10-192.168.101.200 add name=pool_vlan47 ranges=192.168.47.10-192.168.47.200 /ip dhcp-server add add-arp=yes address-pool=pool_vlan101 authoritative=yes disabled=no \ interface=vlan101 name=server_vlan101 add add-arp=yes address-pool=pool_vlan47 authoritative=yes disabled=no \ interface=vlan47 name=server_vlan47 /ip address add address=192.168.101.1/24 interface=vlan101 network=192.168.101.0 add address=192.168.47.1/24 interface=vlan47 network=192.168.47.0 /ip dhcp-server network add address=192.168.47.0/24 dns-server=192.168.47.1 gateway=192.168.47.1 add address=192.168.101.0/24 dns-server=192.168.101.1 gateway=192.168.101.1

Настройка CAPsMAN и VLAN на коммутаторе CRS210-8G-2S+IN

Настройка VLAN

- Точки у нас будут подключены в порты ether2-ether8, шлюз в порт ether1

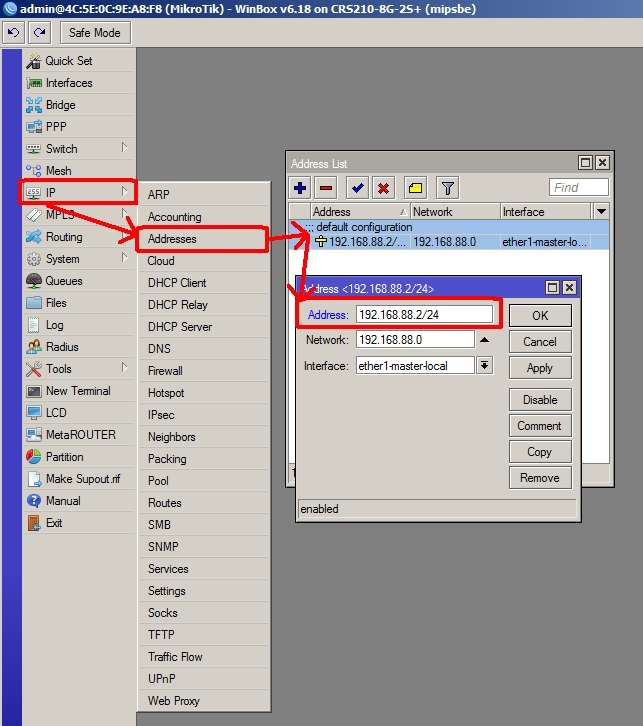

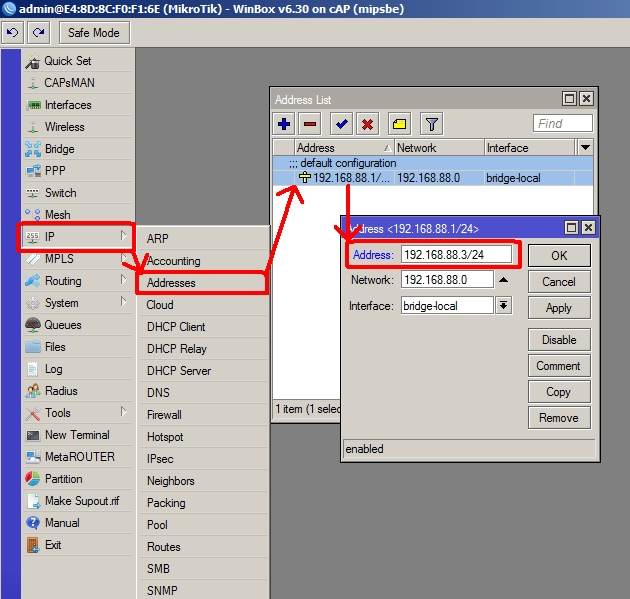

Сначала изменим IP-адрес, по которому мы будем подключаться к коммутатору:

Рис. 8 Изменяем IP-адресс коммутатора.

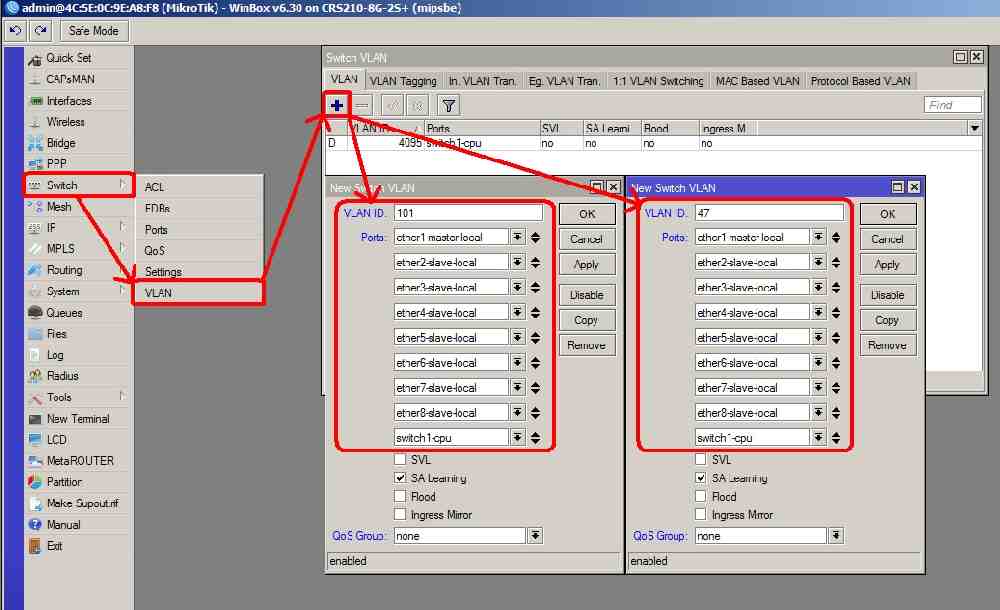

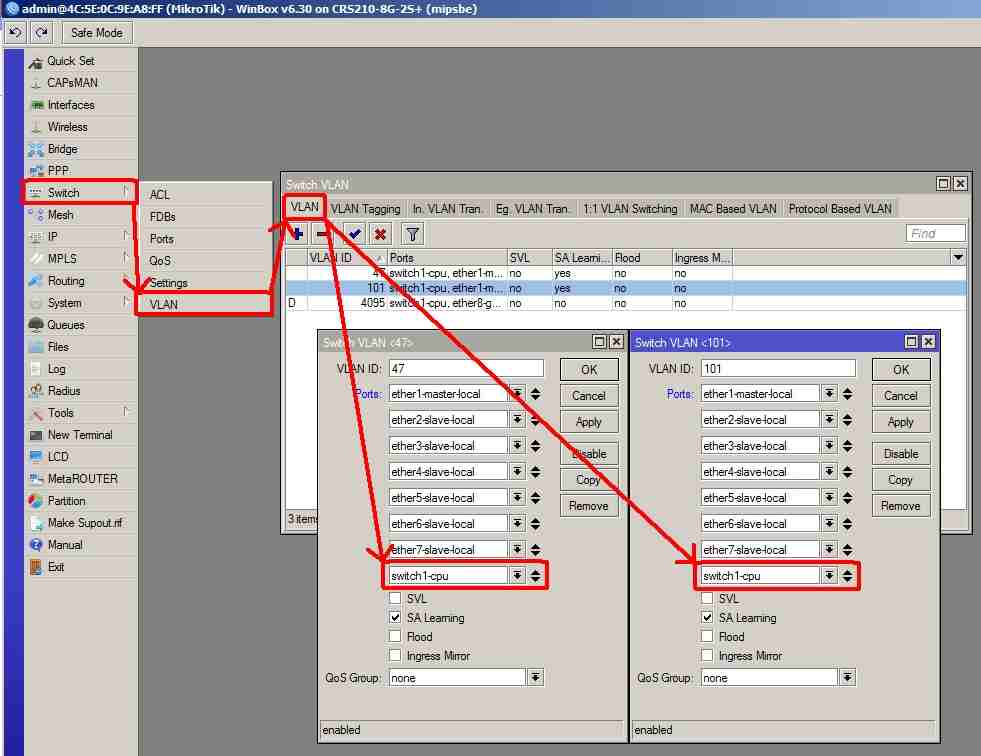

Создадим VLAN 101 и VLAN 47, и укажем порты, которые будут участвовать в этих VLAN :

Рис. 9 Создадим VLAN 101 и VLAN 47.

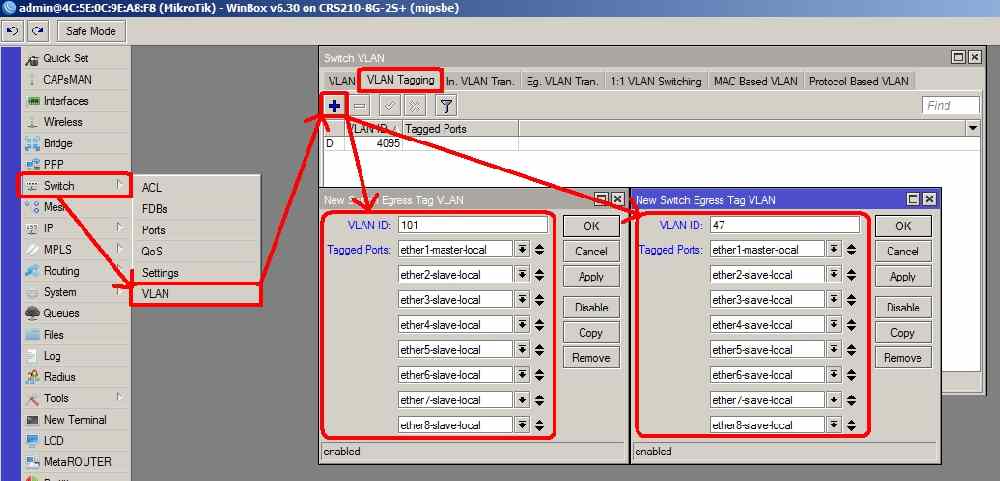

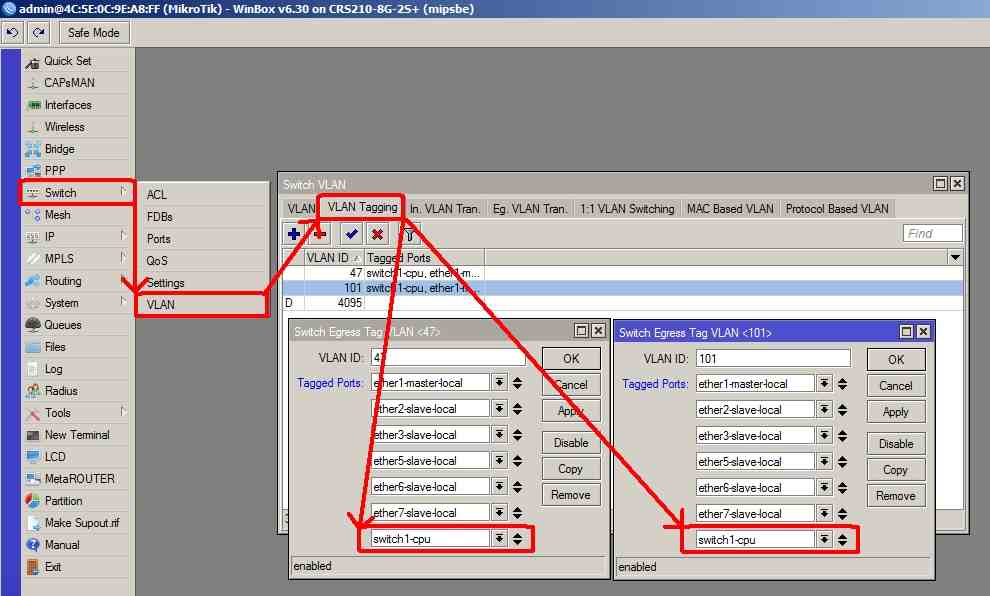

Укажем на каких портах мы будем использовать tag VLAN :

Рис. 10 Задаем порты, которые будут работать с данной сетью.

- Все проделанные настройки в виде кода:

/ip address set [ find name=ether1-master-local ] address=192.168.88.2/24 network=192.168.88.0 /interface ethernet switch egress-vlan-tag add tagged-ports="ether1-master-local,ether2-slave-local,ether3-slave-local,ethe\ r5-slave-local,ether6-slave-local,ether7-slave-local,ether8-slave-local" \ vlan-id=47 add tagged-ports="ether1-master-local,ether2-slave-local,ether3-slave-local,ethe\ r5-slave-local,ether6-slave-local,ether7-slave-local,ether8-slave-local" \ vlan-id=101 /interface ethernet switch vlan add ports="switch1-cpu,ether1-master-local,ether2-slave-local,ether3-slave-local\ ,ether4-slave-local,ether5-slave-local,ether6-slave-local,ether7-slave-local\ ,ether8-slave-local" vlan-id=101 add ports="switch1-cpu,ether1-master-local,ether2-slave-local,ether3-slave-local\ ,ether4-slave-local,ether5-slave-local,ether6-slave-local,ether7-slave-local\ ,ether8-slave-local" vlan-id=47

Настройка CAPsMAN

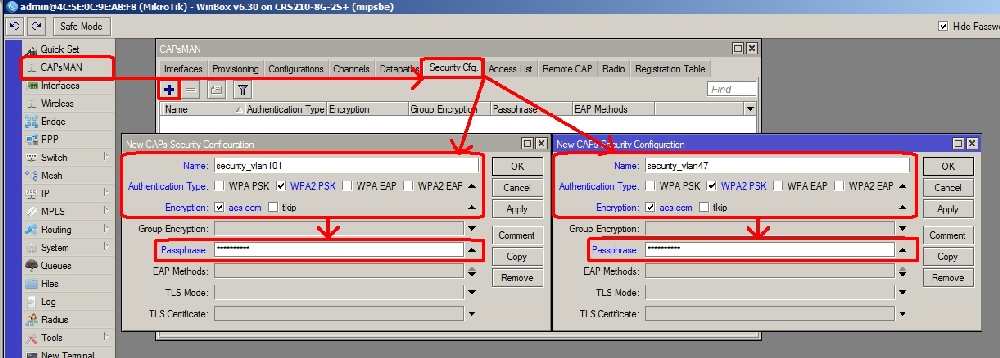

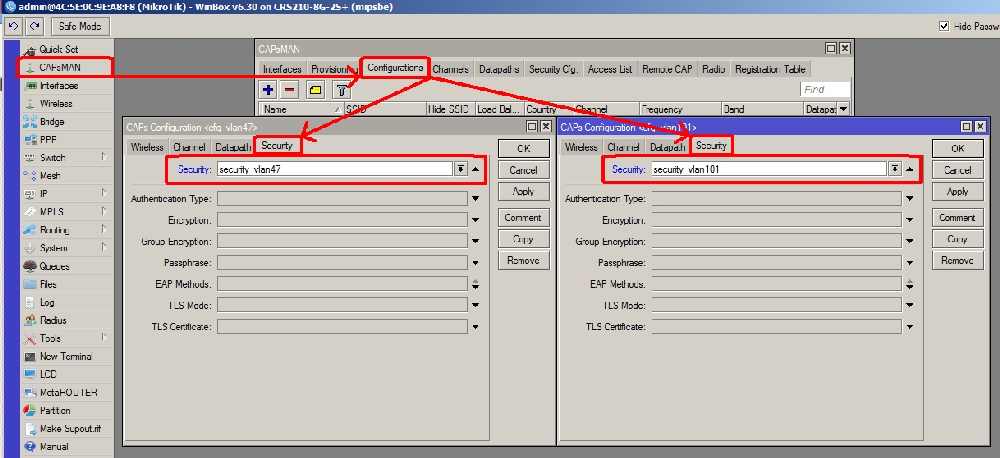

Создадим профили безопасности беспроводной сети для VLAN 101 и VLAN 47

Рис. 11 Создаем профили безопасности для VLAN 101 и VLAN 47.

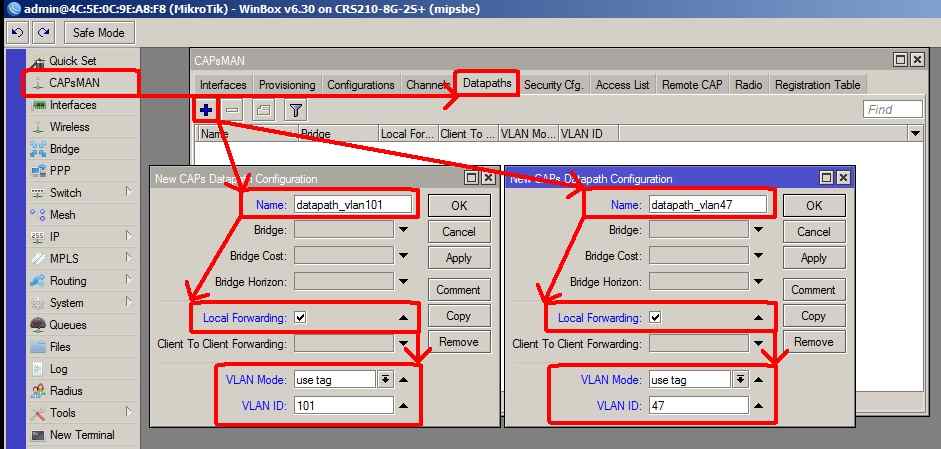

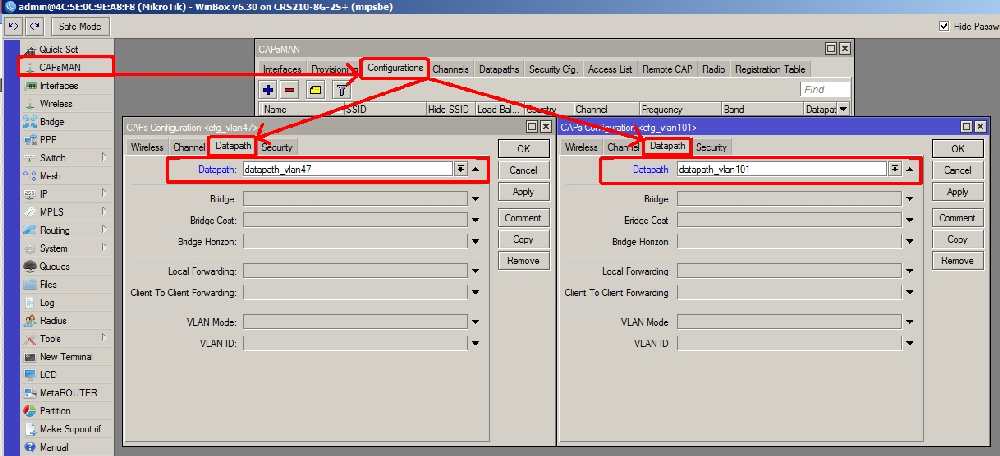

Создадим Datapath для VLAN 101 и VLAN 47

Рис. 12 Создаем Datapath для VLAN 101 и VLAN 47.

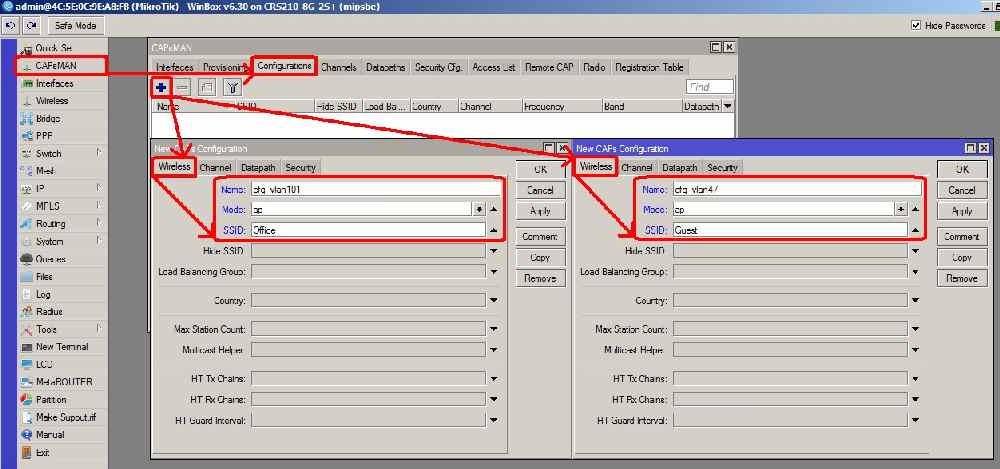

Создадим конфигурации для VLAN 101 и VLAN 47, указываем название конфигурации, имя сети (SSiD) и режим AP

Рис. 13 Создаем конфигурации для VLAN 101 и VLAN 47.

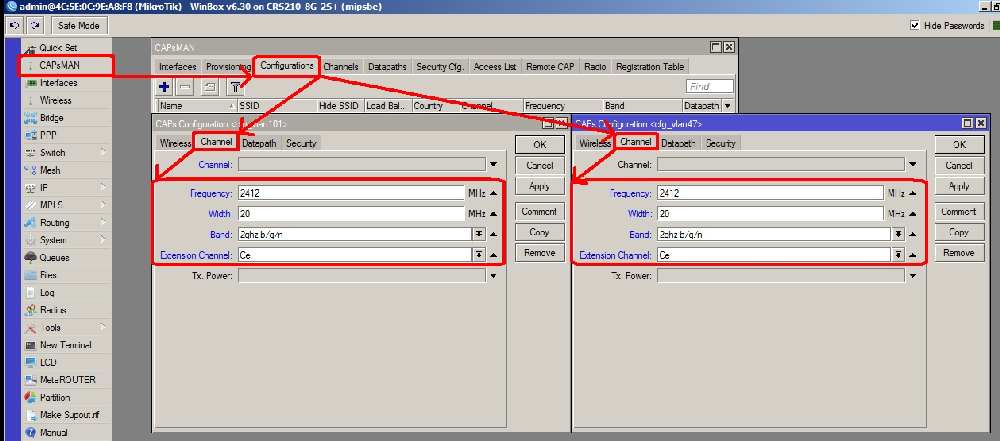

На закладке Channel указываем частоту, ширину канала, протоколы и направление расширения частоты

Рис. 14 Создаем конфигурации для VLAN 101 и VLAN 47.

На закладке Datapath - выбираем свой ранее созданный datapath для каждого из VLAN

Рис. 15 Выбираем ранее созданный datapath для каждого из VLAN.

На закладке Security - выбираем свой ранее созданный профиль безопасности для каждого из VLAN

Рис. 16 Выбираем ранее созданную конфигурацию безопасности для каждого из VLAN.

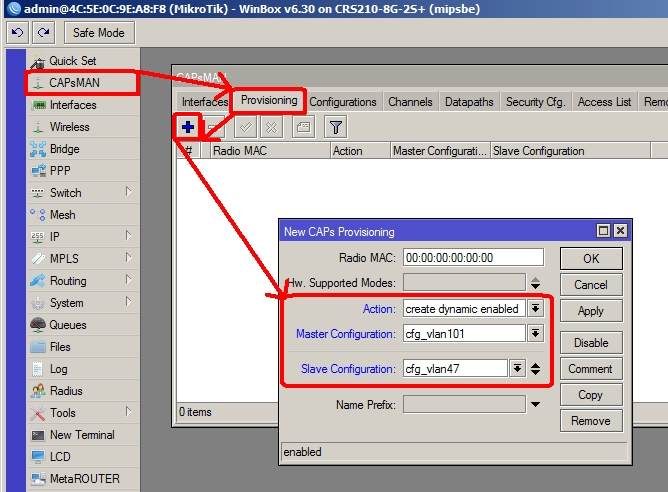

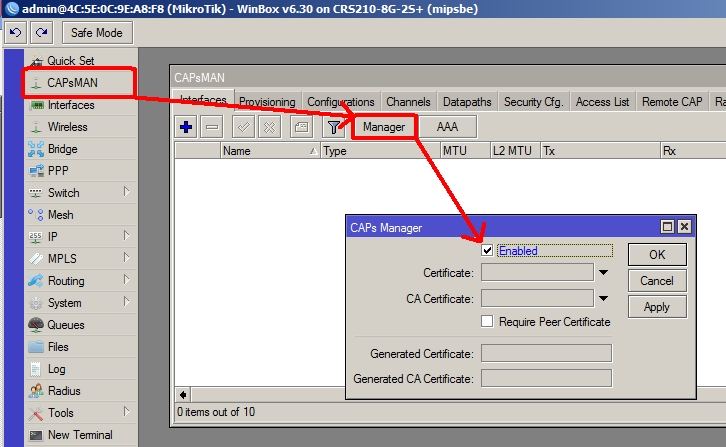

На закладке Provision создаем профиль и затем включаем менеджер CAPsMAN

Рис. 17 Создаем профиль CAPsMAN.

Рис. 18 Заходим в панель менеджера CAPsMAN.

- Все проделанные настройки в виде кода:

/caps-man datapath add local-forwarding=yes name=datapath_vlan101 vlan-id=101 vlan-mode=use-tag add local-forwarding=yes name=datapath_vlan47 vlan-id=47 vlan-mode=use-tag /caps-man security add authentication-types=wpa2-psk encryption=aes-ccm name=security_vlan101 \ passphrase=1234567890 add authentication-types=wpa2-psk encryption=aes-ccm name=security_vlan47 \ passphrase=1234567890 /caps-man configuration add channel.band=2ghz-b/g/n channel.extension-channel=Ce channel.frequency=2412 \ channel.width=20 datapath=datapath_vlan101 mode=ap name=cfg_vlan101 \ security=security_vlan101 ssid=Office add channel.band=2ghz-b/g/n channel.extension-channel=Ce channel.frequency=2412 \ channel.width=20 datapath=datapath_vlan47 mode=ap name=cfg_vlan47 \ security=security_vlan47 ssid=Guest /caps-man provisioning add action=create-dynamic-enabled master-configuration=cfg_vlan101 \ slave-configurations=cfg_vlan47 /caps-man manager set enabled=yes

Настройка маршрутизатора CAP-2n под управление менеджером CAPsMAN

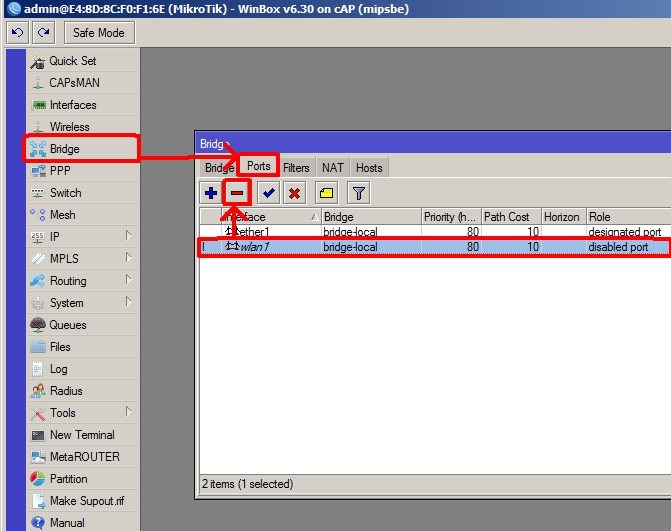

Изменим IP-адрес маршрутизатора и удалим из bridge-local интерфейс wlan1

Рис. 19 Изменим IP-адрес маршрутизатора.

Рис. 20 Удаляем из bridge-local интерфейс wlan1.

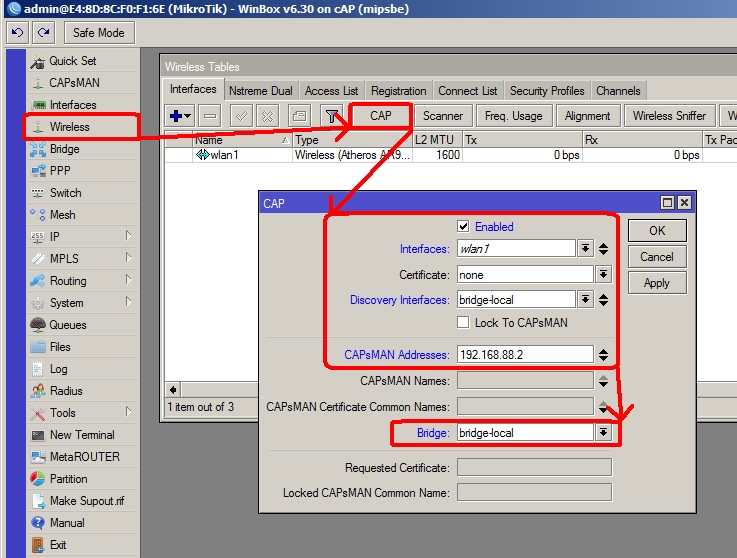

Теперь настроим маршрутизатор под управление менеджером CAPsMAN - укажем интерфейс, явный IP-адрес менеджера CAPsMAN и бридж, в который у нас будут добавляться наши беспроводные интерфейсы

Рис. 21. Указиваем интерфейс с помощью менеджера CAPsMAN.

Итак - интерфейсы создались и добавлены в bridge-local

Рис. 22 Интерфейсы созданы.

- Все проделанные настройки в виде кода:

/ip address set [ find name=bridge-local ] address=192.168.88.3/24 network=192.168.88.0 /interface bridge port remove [ find interface=wlan1 ] /interface wireless cap set bridge=bridge-local caps-man-addresses=192.168.88.2 discovery-interfaces=\ bridge-local enabled=yes interfaces=wlan1

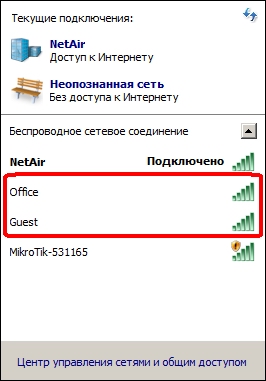

Проверяем работоспособность наших настроек

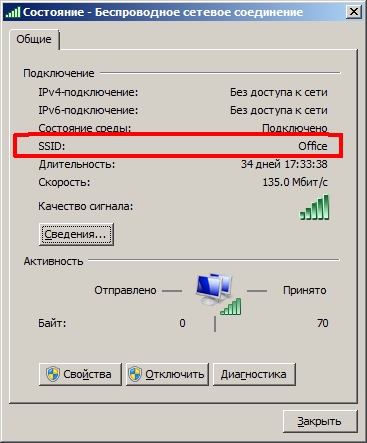

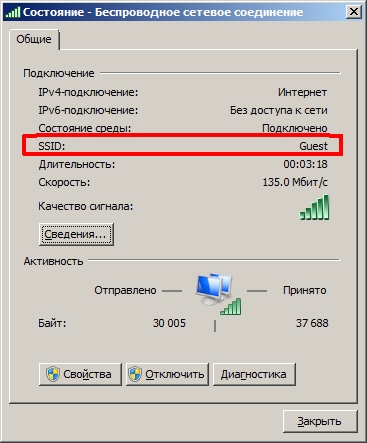

Итак - мы видим наши две беспроводные сети Office и Guest

Рис. 23 Поиск сетей.

- Подключаемся к ним

Рис. 24 Состояние подключения.

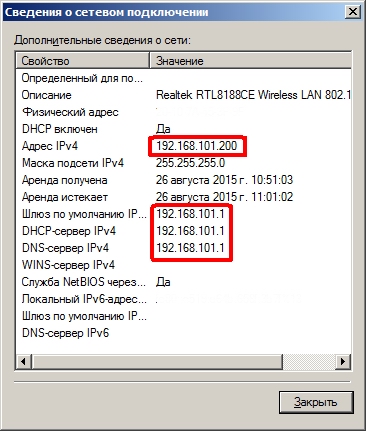

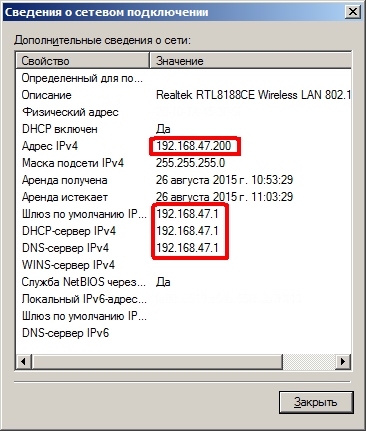

- Видим, что мы получили свои настройки в каждом из vlan

Рис. 25 Общий вид настроек.

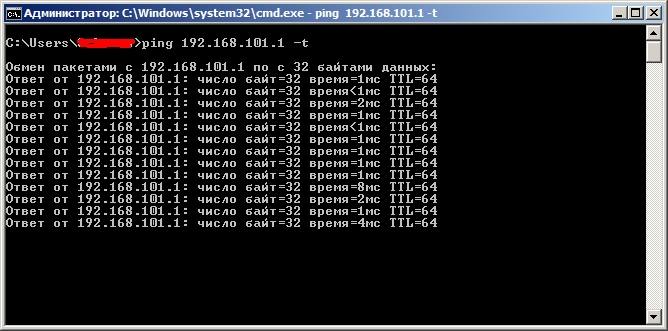

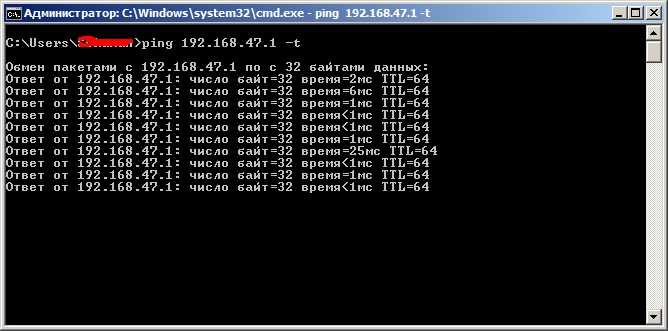

- Проверяем доступность шлюза

Рис. 26 Проверяем доступность шлюза.

Настройка шлюза в сеть Интернет, DHCP-сервера и VLAN и CAPsMAN на коммутаторе MikroTik CRS125-8G-2S+IN

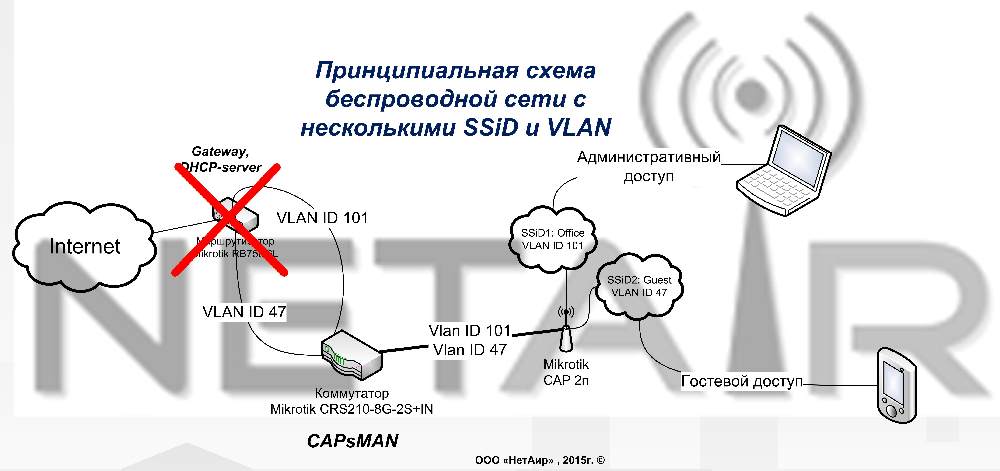

Изменим нашу схему и уберем из неё маршрутизатор MikroTik RB750GL

Рис. 27 Принципиальная схема беспроводной сети с несколькими SSiD/VLAN.

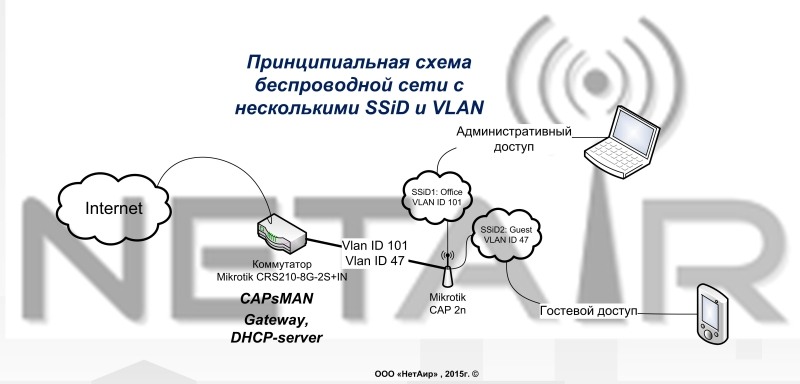

Теперь в качестве шлюза в Интернет и DHCP-сервера у нас будет выступать коммутатор MikroTik CRS125-8G-2S+IN

Рис. 28 Принципиальная схема беспроводной сети с несколькими SSiD/VLAN.

- Настроим 8 порт коммутатора в качестве WAN-интерфейса

Рис. 29 Настройка 8-го порта в качестве WAN-интерфейса.

Перенастроим наши VLAN - вместо порта ether8-gateway добавим switch-cpu

Рис. 30 Вместо порта ether8-gateway добавим switch-cpu.

Создадим 2 интерфейса VLAN 47 и VLAN 101 на интерфейсе ether1-master-local и добавим им IP-адреса

Рис. 31 На интерфейсе ether1-master-local добавим им IP-адреса.

Теперь настроим DHCP-сервера для наших VLAN

Рис. 32 Настроим DHCP-сервера для всех VLAN.

На этом настройка данной схемы закончена

Настройка шлюза в сеть Интернет, DHCP-сервера и VLAN и CAPsMAN на маршрутизаторе MikroTik RB750GL

Опять изменим нашу схему - уберем коммутатор MikroTik CRS125-8G-2S+IN и вернем маршрутизатор MikroTik RB750GL

Теперь в качестве шлюза в Интернет, DHCP-сервера и менеджера CAPsMAN у нас будет выступать маршрутизатор MikroTik RB750GL

Настраиваем менеджер CAPsMAN на маршрутизаторе MikroTik RB750GL

/caps-man datapath add local-forwarding=yes name=datapath_vlan101 vlan-id=101 vlan-mode=use-tag add local-forwarding=yes name=datapath_vlan47 vlan-id=47 vlan-mode=use-tag /caps-man security add authentication-types=wpa2-psk encryption=aes-ccm name=security_vlan101 \ passphrase=1234567890 add authentication-types=wpa2-psk encryption=aes-ccm name=security_vlan47 \ passphrase=1234567890 /caps-man configuration add channel.band=2ghz-b/g/n channel.extension-channel=Ce channel.frequency=2412 \ channel.width=20 datapath=datapath_vlan101 mode=ap name=cfg_vlan101 \ security=security_vlan101 ssid=Office add channel.band=2ghz-b/g/n channel.extension-channel=Ce channel.frequency=2412 \ channel.width=20 datapath=datapath_vlan47 mode=ap name=cfg_vlan47 \ security=security_vlan47 ssid=Guest /caps-man provisioning add action=create-dynamic-enabled master-configuration=cfg_vlan101 \ slave-configurations=cfg_vlan47 /caps-man manager set enabled=yes

Подключаем маршрутизатор CAP-2n в 5 порт маршрутизатора RB750GL, на котором мы уже ранее создавали VLAN 47 и VLAN 101

И наша схема уже работоспособна. Но как быть, если маршрутизаторов CAP-2n несколько?

Вариант 1

Выводим все порты из switch-группы, на каждом интерфейсе создаем по два VLAN с ID 47 и ID 101, создаем два интерфейса brdge_vlan47 и bridge_vlan101, добавляем в эти бриджы соответствующие VLAN-интерфейсы, IP-адреса и DHCP-сервера перенастраиваем на bridge_vlan47 и bridge_vlan101

Источник: https://wiki.netair.by/wiki/settings/howto_capsman_vlan_2ssid